多家国际网络安全公司披露了一种利用旧版本驱动程序进行攻击的新型勒索木马技术。这种被称为“驱动降级攻击”(Driver Downgrade Attack)的攻击方式,正在成为黑客突破系统防线、提升权限并部署勒索软件的新手段。

攻击原理:利用“合法”驱动的已知漏洞

该攻击的核心在于,黑客利用了一个常被忽视的安全薄弱环节——数字签名合法的旧版驱动程序。许多硬件厂商发布的驱动程序在更新过程中会修复安全漏洞,但旧版驱动程序的数字签名通常不会被吊销。攻击者通过技术手段,诱使或强制目标系统“降级”安装一个含有已知高危漏洞的旧版合法驱动程序。

由于该驱动拥有厂商的有效数字签名,它能顺利通过操作系统的安全验证,被系统信任并加载。一旦加载成功,攻击者便可利用该驱动程序中已被公开但未在受害者当前系统上修复的漏洞,以内核级权限执行恶意代码,从而完全掌控系统。

攻击链条:从驱动降级到勒索加密

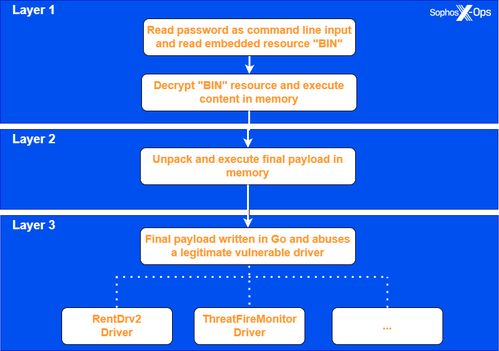

典型的攻击流程分为三步:

- 初始入侵与降级:攻击者首先通过钓鱼邮件、漏洞利用或其他方式获得系统的初始立足点(通常是用户级权限)。他们在受害机器上卸载当前的安全驱动版本,并安装携带漏洞的特定旧版本驱动程序。

- 权限提升:利用旧版驱动中的漏洞(例如,CVE编号披露过的内存破坏漏洞),攻击者精心构造攻击载荷,触发漏洞,成功将权限从普通的用户权限提升至最高的内核权限。

- 部署勒索:获得内核权限后,系统的一切安全防护(如防病毒软件、端点检测)形同虚设。攻击者此时可以无所顾忌地部署勒索软件,加密用户文件、窃取敏感数据,并留下勒索通知。

对信息安全软件开发的挑战与启示

这一攻击手法的出现,给信息安全领域带来了新的挑战和深刻启示:

- 信任模型的反思:过度依赖“数字签名即安全”的静态信任模型存在风险。安全软件需要引入更动态的行为评估机制,不能仅因为驱动有合法签名就放任其进行敏感内核操作。

- 供应链安全重要性凸显:驱动程序的来源和版本管理成为安全关键点。安全软件应具备检测和阻止非常规驱动程序安装(尤其是版本回退)的能力,并对加载的驱动程序进行漏洞关联性分析。

- 纵深防御需加强:单一的防护点极易被绕过。必须构建从应用层、系统层到固件层的纵深防御体系。例如,启用“内存完整性”(Memory Integrity)等基于虚拟化的安全功能,可以增加攻击者利用内核漏洞的难度。

- 主动威胁狩猎:安全团队应主动在资产中扫描已知存在高危漏洞的旧版驱动程序,无论其是否拥有合法签名,并将其视为潜在风险进行更新或隔离。

- 开发安全(DevSecOps)的延伸:硬件和驱动开发商需建立更完善的驱动生命周期安全管理,包括考虑在修复高危漏洞后,通过合作机制吊销旧版驱动的签名,或提供强制更新工具。

防护建议

对于企业和个人用户,应对此类威胁可采取以下措施:

- 严格管理驱动安装:仅允许从官方或受信任的来源安装和更新驱动程序,并启用策略禁止用户自行安装驱动。

- 及时更新:不仅操作系统和应用软件要及时打补丁,所有硬件驱动程序也应保持最新状态。

- 启用高级安全功能:在支持的系统上,务必开启如Windows Defender系统防护(包括核心隔离、内存完整性)等基于硬件的安全特性。

- 部署下一代端点保护:采用具备行为检测、漏洞利用阻止和攻击指标狩猎能力的现代端点安全解决方案。

- 定期审计与清点:定期审查系统内所有已安装的驱动程序,识别并移除老旧、非必需或存在已知风险的驱动。

“驱动降级攻击”揭示了现代网络攻击中利用合法软件供应链漏洞的复杂性和隐蔽性。它提醒我们,在信息安全开发与防御中,必须持续审视和加固每一个被视为可信的环节,构建动态、智能、多层次的主动防御体系,才能有效应对不断进化的威胁。